Programa malicioso BANLOAD é ativado no computador dos usuários ao detectar a presença do programa de segurança para uso de internet banking

A Trend Micro divulgou um alerta de segurança contra um Cavalo de Tróia (trojan) bancário que é ativado quando identifica no computador infectado a presença do plug-in de segurança GBPlugin e seu uso específico para acessar o internet banking do Banco do Brasil.

A maioria dos bancos brasileiros incentiva seus clientes de serviços online a instalarem o plugin G-Buster (ou GBPlugin) em seus computadores. Esta ferramenta impede de fato que códigos maliciosos sejam executados durante uma sessão bancária.

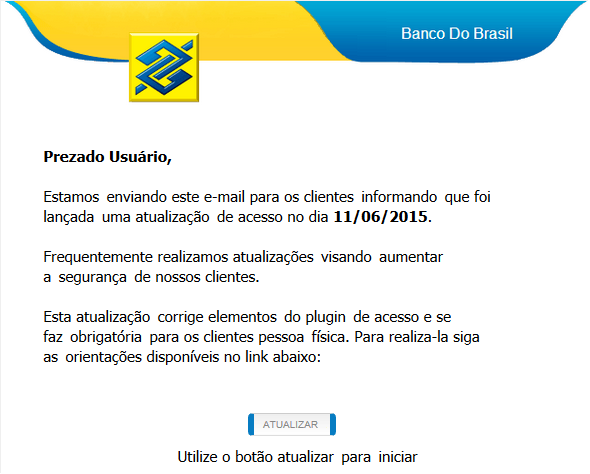

Mas, no caso do novo malware da família BANLOAD (também chamada de BANKER ou BANBRA), detectado como TROJ_BANLOAD.GB, o uso do plug-in de segurança serve de despertador para o malware, que detecta se a versão instalada se destina a proteger os clientes do Banco do Brasil, segundo a Trend Micro.

Normalmente, os malwares focados em serviços bancários tentam desativar ou apagar o plug-in de segurança, fazer seu ataque e depois se autoagar sem deixar vestígio da infecção, e isso também acontece com essa variante do programa malicioso.

“Observamos vários aperfeiçoamentos nos trojans bancários, testando inclusive o sistema de idioma nos computadores, e sites de phishing que verificam o endereço de IP e testam a identificação dos navegadores, “diz Fernando Mercês, Pesquisador de Ameaças da Trend Micro. Segundo analista, esses sites são utilizados para verificar se o computador alvo está no Brasil e se o acesso está sendo feito por uma potencial vítima e não por um analista.

“Se desconfiarem que um analista está acessando a página, esta o redireciona para o site legítimo do banco, na tentativa de ocultar a fraude. Os trojans bancários também utilizam scripts de configuração automática de proxy (PAC) para redirecionar suas vítimas a sites falsos sem que elas percebam”, diz Fernando Mercês.

Rotas de fuga

Os malwares da família BANLOAD frequentemente usam várias técnicas que permitem evitar a sua detecção e garantir o contágio de computadores na América Latina, especificamente no Brasil:

– A supressão de software anti-fraude, como, por exemplo, o plugin G-buster (GBPlugin) e produtos antivírus.

– A limitação dos alvos para sistemas que tenham o Português como o idioma padrão.

– O disfarce como um software anti-fraude, especificamente o GBPlugin.

– Páginas de bancos falsas que só aparecem para usuários de Internet oriundos do Brasil.

De qualquer maneira, a Trend Micro reforça que o plugin GBuster é um item de segurança e oferece proteção adicional aos clientes de internet banking. Seu uso é recomendado e requerido por alguns serviços de internet banking.

Legal, isso já aconteceu comigo, tive uma briga feia com o banco por causa disso mas já resolvi tudo, agora sempre devemos prestar atenção nos e-mails tbm!

Verdade Sr. Marcos, devemos sim prestarmos atenção aos e-mail supostamente enviados por instituições bancárias, sempre lembrando que nenhuma solicita dados sigilosos aos clientes. Que bom que resolveu o seu problema com o banco. Parabéns!